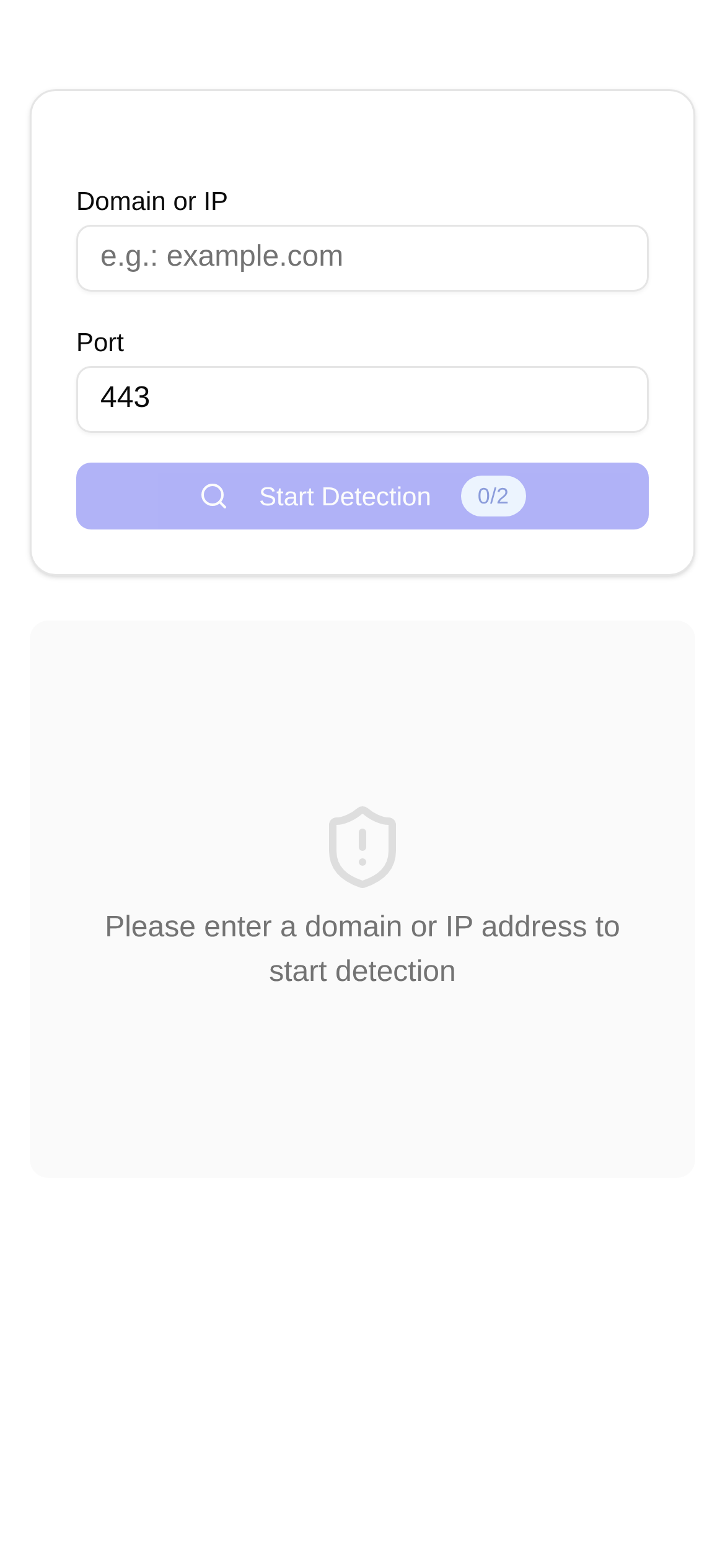

工具界面预览

TLS LOGJAM漏洞检测

你以为网站上了HTTPS就万事大吉了?我跟你说,别太天真!有些“老古董”漏洞,像是LOGJAM,还在暗戳戳地威胁着你的数据安全呢。

LOGJAM漏洞到底是个啥?为啥这么危险?

LOGJAM漏洞(CVE-2015-4000),说白了,就是专门针对Diffie-Hellman密钥交换协议的“降级攻击”。简单打个比方,你的网站本来能用上顶级的加密技术,结果攻击者使坏,硬是把你拽回那种又旧又弱的512位加密。这样一来,他们就能在很短的时间内把你的加密通信给破解掉。你想想,你的用户登录信息、支付详情,甚至那些私密的个人资料,是不是分分钟都有可能被人家偷走?

这对于电商网站、金融平台,或者任何处理用户隐私信息的网站来说,这简直是晴天霹雳。就算你的网站挂着HTTPS这把“安全锁”,如果存在LOGJAM漏洞,那也跟没锁一样,形同虚设。所以啊,赶紧搞清楚你的网站有没有这个漏洞,然后麻溜地修好它,这可是保障网站安全最关键的一步。

怎么知道我的网站有没有LOGJAM漏洞?

对于咱这些非专业技术人员来说,自己去翻TLS配置简直是看天书。好在现在有很多在线工具能帮上忙。今天我就想给大家推荐一个特别方便的——**TLS LOGJAM漏洞检测**工具。它能帮你一键检测网站的Diffie-Hellman密钥交换安全性,让你立马知道是不是被LOGJAM这货盯上了。

工具名: TLS LOGJAM漏洞检测

随便聊几句: 这个工具免费又好用,专门检查你网站的TLS配置有没有LOGJAM漏洞,顺便评估一下Diffie-Hellman密钥交换的安全等级。不管你是管网站的、写代码的,还是纯粹对网站安全有点好奇的普通用户,都能用它快速揪出潜在的风险。

都有谁该用这个工具?

- 网站管理员/站长: 有空就查查网站安全,总没错,用户数据可不能出岔子。

- Web开发人员: 网站上线前,或者更新了TLS配置以后,拿它跑一遍,心里踏实。

- 安全审计人员: 快速评估目标网站的TLS安全状况,效率杠杠的。

- 普通用户: 如果你对某个网站的安全性有点犯嘀咕,也可以拿它初步测一下。

这个工具最棒的地方就是用起来特别简单,结果也一目了然。不用装任何软件,打开浏览器就能用,对个人站长和中小企业来说,简直是快速自查的神器。

怎么操作?一键检测LOGJAM漏洞!

用这个 TLS LOGJAM漏洞检测 工具,简直是傻瓜式操作,小白也能秒懂。下面是具体的步骤:

- 打开工具页面: 直接把这个链接复制到浏览器里:https://www.toolkk.com/tools/tls-logjam-cve-detect。

- 输入你的网站域名: 页面中间有个框,把你要查的网站域名敲进去(比如:

example.com),不用加https://。 - 点“检测”: 域名输进去之后,点旁边的“检测”按钮。工具就会马上开始分析你网站的TLS配置了。

- 看结果: 检测完,页面会显示一份详细的报告。它会清楚地告诉你,你的网站有没有LOGJAM漏洞,还有Diffie-Hellman密钥交换的安全评估结果。通常会显示“安全”或者“存在风险”。

小提示: 如果检测结果告诉你“存在风险”,那可千万别大意,赶紧去修!这工具不仅能告诉你“有没有问题”,还能帮你“指出问题在哪儿”,绝对是网站安全自查的好帮手。

遇到问题了怎么办?修复建议看这里!

Q1:检测结果说“存在LOGJAM漏洞”,我该怎么做?

A1: 如果真查出LOGJAM漏洞了,那就说明你的网站有被降级攻击的风险。别犹豫,立刻去更新你的服务器TLS配置吧,把那些弱化的Diffie-Hellman参数都禁用掉,确保至少用2048位或更强的Diffie-Hellman密钥。具体怎么修,得看你用的是什么Web服务器(比如Apache、Nginx、IIS等等)和操作系统。建议你去查阅官方文档或者找专业技术人士帮忙。通常的修复步骤大概是这样:

- 生成更强的Diffie-Hellman参数: 用

openssl dhparam -out dhparams.pem 2048或者4096命令来生成。 - 更新服务器配置文件: 把生成的

dhparams.pem文件路径加到你的服务器SSL配置里,并且把不安全的DH组都禁掉。 - 重启Web服务器: 让新的配置生效。

Q2:这个工具跟市面上其他的TLS检测工具有啥不一样?

A2: 跟那些大而全的TLS检测工具比起来,TLS LOGJAM漏洞检测 更专注LOGJAM漏洞这一点,所以结果呈现得更直接,更聚焦。它没那么多复杂的专业词汇,哪怕你不懂安全也能很快看懂结果,然后知道该怎么操作。而且操作流程特别简单,不用注册登录,打开就能用,大大提高了检测效率。

Q3:我应该多久查一次网站的TLS配置呢?

A3: 建议你定期(比如每个月或者每个季度)都给网站做个TLS安全检测,特别是在你改动了服务器配置之后,或者有新的安全漏洞爆出来的时候,更要及时查。持续地监控,才是保证网站安全的长久之计。

Q4:除了LOGJAM,还有哪些常见的TLS漏洞我需要注意?

A4: LOGJAM只是其中之一,TLS还可能面临其他漏洞,像是Heartbleed、POODLE、FREAK等等。虽然我们今天说的工具只针对LOGJAM,但多了解这些漏洞的存在,能帮你更全面地关注网站安全。有条件的话,可以结合其他综合性的TLS检测工具,做更全面的安全审计。

网站安全可不是一劳永逸的事情,它需要你持续地关注和维护。用上像TLS LOGJAM漏洞检测 这样的好工具,你就能轻松发现并修补潜在的安全隐患,给你的用户提供一个更安全、更可靠的访问环境。

温馨提示: 我这里说的这些信息,仅供你参考,不能代替专业的安全建议。在对服务器配置做任何修改之前,务必备份好数据,并且最好咨询一下专业的网络安全专家。