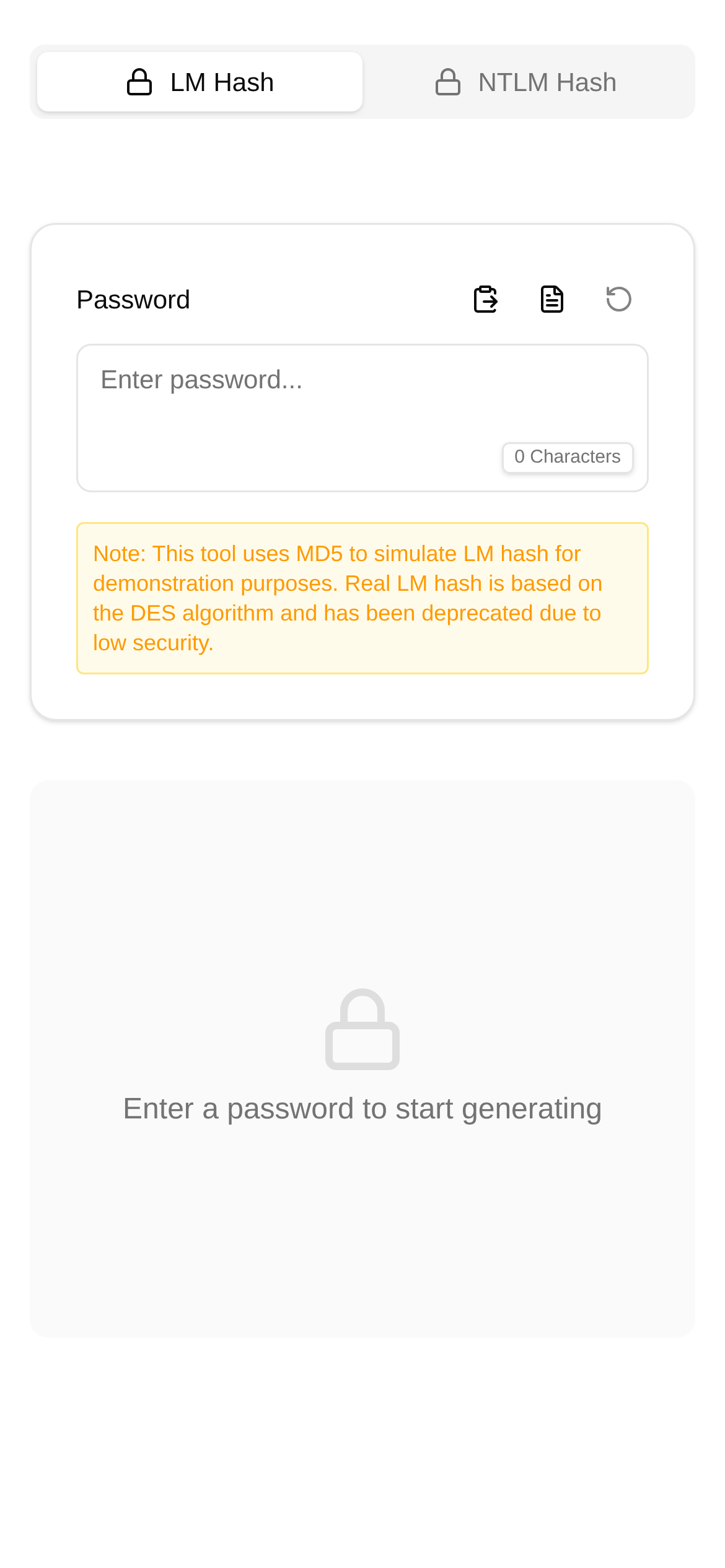

工具界面预览

LM哈希计算

嘿,大家好!今天想跟大家聊聊一个挺有意思的话题——LM哈希。可能有些朋友会觉得这玩意儿有点“古董”了,但相信我,在处理一些老系统数据或者做渗透测试的时候,它的身影还是会时不时地冒出来。所以,弄明白LM哈希到底是个啥,它的输出长啥样,为啥我们还要关心它,还是挺有必要的。

LM哈希:老旧却意外“顽固”的密码指纹

LM哈希,全称LAN Manager Hash,其实就是Windows NT操作系统早期用来存用户密码的一种哈希算法。它会把你的密码转成一串固定长度的“指纹”,用来验证身份。听起来好像没毛病,但架不住时代发展,这LM哈希的缺点那可是越来越明显了:

- 大小写不分:生成哈希的时候,它会把所有密码都转成大写。所以,“Password”和“password”出来的LM哈希值是一模一样的,这不就大大降低了密码的强度嘛。

- 密码还要“分家”:如果密码超过7个字符,它会把密码分成两段,然后分别哈希。这操作简直是给破解者送福利啊,难度直接减半。

- 完全不“加盐”:这可真是致命伤。这意味着如果两个用户设了同一个密码,那他们的LM哈希值就完全一样。彩虹表攻击?简直是如鱼得水。

也正因为这些硬伤,现在的操作系统早就不用LM哈希来存密码了,都转投了NTLM哈希、Kerberos或者更先进的怀抱。不过嘛,道高一尺魔高一丈,在一些老旧系统或者特定的测试场景里,咱们还真有可能碰到它。

LM哈希的输出:雷打不动的32位十六进制

那话说回来,LM哈希的输出到底有多长呢?答案是:32位十六进制字符。不管你的原始密码是短小精悍的1个字符,还是“长篇大论”的14个字符(LM哈希能处理的最大长度,再长就给你截断了),它最终生成的LM哈希值都会是32个十六进制字符。这32个字符,其实就是16个字节(也就是128位)的数据。举个例子,一个典型的LM哈希大概长这样:A4AD9689CF47C10B8D992F00E889D776。

搞清楚这个固定长度可是个关键点。它能帮我们一眼认出LM哈希,不至于跟其他哈希类型搞混。所以,当你分析数据或者写程序的时候,如果碰到一个32位十六进制的字符串,而且还跟老Windows密码存储有点关系,那八成就是LM哈希了。

为什么LM哈希的输出大小和特性值得我们关注?

了解LM哈希的输出大小和这些“小毛病”,在下面这些情况里可是特别有用:

- 渗透测试和安全审计:给老系统做渗透测试时,如果能抓到LM哈希,那32位十六进制的长度就是它的标志。识别出来后,我们就能用那些老套路(比如彩虹表、字典攻击)去尝试破解,从而评估一下目标系统的安全隐患。

- 数据恢复和取证:有时候需要从磁盘镜像里挖密码哈希,准确识别LM哈希能让后续的分析工作更顺利。

- 系统兼容和迁移:老系统要搬新家,如果涉及密码数据转换,了解LM哈希的结构能帮开发者写出正确的转换代码——当然,最推荐的还是让用户直接重置密码,别把脆弱的哈希也一起“搬”过去。

- 安全教育和研究:LM哈希就像是信息安全历史上的一个“活化石”,研究它能帮我们更好地理解密码学是怎么一步步发展到今天的,为什么现在的哈希算法会变得那么复杂和安全。

LM哈希计算:手把手教你操作

光说不练假把式,现在咱们来亲手生成和识别一下LM哈希。这里我推荐一个超级好用的在线工具——LM哈希计算。用它不仅能快速生成LM哈希,还能直观地看到它的输出格式。

工具名:LM哈希计算 访问链接:https://www.toolkk.com/tools/lm-hash 简介:把明文、十六进制或Base64字符串转成LM哈希值,能输出十六进制和Base64两种格式,大小写也能选。

怎么用这个工具呢?

- 点链接进去:直接戳上面的链接,进入LM哈希计算页面。

- 输入密码:在“输入内容”框里,把你想要算LM哈希的明文密码输进去。比如,咱们可以输个“password”。

- 选格式:工具能输出十六进制和Base64两种。对LM哈希来说,我们一般都看十六进制的。大小写输出也可以自己选。

- 点计算:按下“计算”按钮,哈希结果立马就出来了。你会看到一串32位的十六进制字符串。

来个例子:

- 明文输入:“password”

- 出来的LM哈希(十六进制)是:

200F279C41C0409F8C6D2736C5209776

通过这个工具,就能清清楚楚地看到不同密码对应的LM哈希值,也能验证它那固定输出长度的特点。无论是想了解LM哈希教程,还是需要做LM哈希对比分析,这个工具都相当方便。

那些你可能想问的问题

Q1: LM哈希和NTLM哈希有啥不一样? A1: 简单来说,LM哈希不分大小写,还把密码切成两段处理,安全性低得可怜。NTLM哈希就强一点了,它区分大小写,用的是MD4算法,比LM哈希安全不少,但跟现在的加盐哈希比起来还是差远了。渗透测试时,破解NTLM哈希通常比LM哈希难。

Q2: 我在什么情况下应该用LM哈希? A2: 除非你是研究历史系统、做安全测试或者处理遗留数据,否则在新应用或系统里,绝对!绝对!绝对不要用LM哈希来存密码。现在的应用都应该用PBKDF2、bcrypt或scrypt这种带盐的强大哈希算法。

Q3: 怎么才能不让LM哈希被破解? A3: 最直接的办法就是直接禁用LM哈希存储。在Windows域环境下,可以通过组策略来搞定。另外,强制用户设置长一点、复杂一点的密码(超过15个字符),也能有效地阻止LM哈希的生成(因为LM哈希只处理前14个字符)。

Q4: 这个LM哈希计算工具适合谁用啊? A4: 特别适合安全研究员、渗透测试工程师、系统管理员在做安全审计时,用来快速验证或生成LM哈希。同时,对于学生或者对密码学感兴趣的入门者来说,它也是个很直观的学习工具,能帮助理解LM哈ash的原理和特性。

小结一下

LM哈希,这个老掉牙的密码哈希算法,它那32位十六进制的固定输出长度是个显著特征。虽然它早就被现代系统“踹”出门了,但了解它的工作原理、输出特点和那些脆弱的地方,对我们信息安全从业者来说,依然有重要的历史和实际意义。有了像LM哈希计算这样的工具,我们能更直观地学习和应用这些知识。最后还是要提醒大家,在今天的网络安全环境里,选择更安全、更健壮的密码存储方案,永远是第一要务。

小声明: 这篇文章里的信息,都是为了大家学习和参考用的。如果大家要做什么安全测试或者系统配置改动,一定要按照最佳实践来,而且确保是在有授权的范围内操作哦。乱搞可能会有法律和安全风险的!